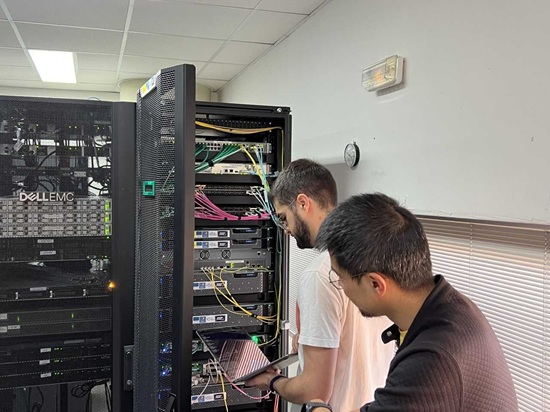

El riesgo de sufrir un ciberataque o una ciberestafa es ya permanente, sin embargo, casi un 40% de los usuarios de internet declaran realizar alguna conducta de riesgo. Es más, hay un porcentaje de la población que renuncia a tomar medidas de seguridad, ya sea porque consideran que no son necesarias o interesantes, o por falta de conocimiento.

En el Mes de la Concienciación sobre la Ciberseguridad, los expertos en cibersegurida, analizan varios consejos y tips fáciles de adoptar por los usuarios de apps, móviles y ordenadores que pueden marcar la diferencia para mantenernos seguros.

· El reconocimiento facial y las huellas dactilares son más seguros que los códigos de acceso. Usa funciones como Face ID o el reconocimiento de huellas dactilares para tus dispositivos tanto como sea posible. Son más seguros que los códigos de acceso y los dispositivos actuales tienen buenas protecciones integradas para esta información confidencial.

· Piensa antes de compartir públicamente. Piénsalo dos veces antes de compartir cualquier información públicamente, los ciberdelincuentes pueden usarla para acceder a tus cuentas o para convencer a alguien de que eres tú.

Piensa en esas simpáticas encuestas de Facebook con preguntas sobre tu primer coche o la ciudad en la que naciste. Este tipo de datos son los mismos que los ciberdelincuentes pueden utilizar para hacer pasar por ti al iniciar sesión y hacerse con tus cuentas.

· No siempre necesitas (conservar) la aplicación. No te sientas presionado a descargar una aplicación cada vez, normalmente puedes usar el sitio web del servicio igual de bien. Las aplicaciones recopilan muchos más datos que los sitios web, incluida tu ubicación, tu lista de contactos y otra información que quizás no quieras compartir. Si descargas una aplicación, piensa en eliminarla cuando termines de usarla, siempre puedes volver a instalarla la próxima vez que la necesites.

· Practica una buena seguridad de contraseñas. Cada cuenta debe tener su propia contraseña única y compleja. Una contraseña segura debe tener al menos 12 caracteres, con una combinación de números, letras mayúsculas y minúsculas y signos de puntuación. Las contraseñas no deben basarse en ningún dato personal, y las mejores utilizan una frase en lugar de palabras sueltas. Si estas contraseñas te resultan demasiado difíciles de manejar, prueba un gestor de contraseñas para mantenerlas organizadas.

· Mantén todo actualizado y ejecuta herramientas de seguridad. Asegúrate de que todas tus aplicaciones y dispositivos están siempre actualizados. Asegúrate de tener algún tipo de software de seguridad en todos sus teléfonos y ordenadores (incluso si tienes un Mac).

· Deshazte de los dispositivos y el software obsoleto. Todo, desde los sistemas operativos a los servicios o los routers Wi-Fi, «se queda obsoleto» y debe ser sustituido en algún momento. Por ejemplo, puede que te sorprenda, pero tu router de Internet sólo suele recibir parches y actualizaciones durante unos años después de adquirirlo. A los atacantes les encantan los dispositivos obsoletos. Cuando algo está «fuera de soporte técnico» está obsoleto: deshazte de él y sustitúyelo por uno nuevo

Parte de mantenerse seguro recae en ser capaz de filtrar el ruido y priorizar las acciones de seguridad que realmente importan. Estas son algunas cosas por las que no hay que preocuparse, en mejor concentrar la energía en los riesgos reales y descartar las amenazas exageradas.

· Persona sosteniendo un teléfono negro Las redes Wi-Fi públicas son más seguras de lo que crees. Contrariamente a los consejos anticuados, las redes Wi-Fi públicas suelen ser seguras debido al cifrado utilizado por la mayoría de los sitios web y aplicaciones. Úsalas libremente en aeropuertos o cafeterías, pero evita actividades delicadas.

· Cuidado con el alarmismo en torno a las nuevas tecnologías. No todas las nuevas tecnologías son tan peligrosas como las pintan. Por ejemplo, la función NameDrop de Apple es generalmente segura y requiere condiciones específicas para funcionar. Sin embargo, si te preocupa, puedes desactivarla fácilmente en los ajustes.

· Deja de preocuparte por los cargadores públicos. El riesgo de «juice jacking» (robo de datos de los cargadores públicos) es extremadamente bajo. No te preocupe por usar cargadores públicos, céntrate en las amenazas reales y más frecuentes.